Projet ADA – Déploiement d’une infrastructure virtualisée

Contexte du projet

Dans le cadre des ateliers de professionnalisation du BTS SIO, j’ai participé au projet ADA Location de véhicules. L’objectif de ce projet était de concevoir et déployer une infrastructure informatique permettant de gérer un réseau d’agences de location de véhicules réparties sur le territoire.

L’infrastructure devait permettre la communication entre le siège, les agences et les utilisateurs externes tout en garantissant la sécurité des données et des services.

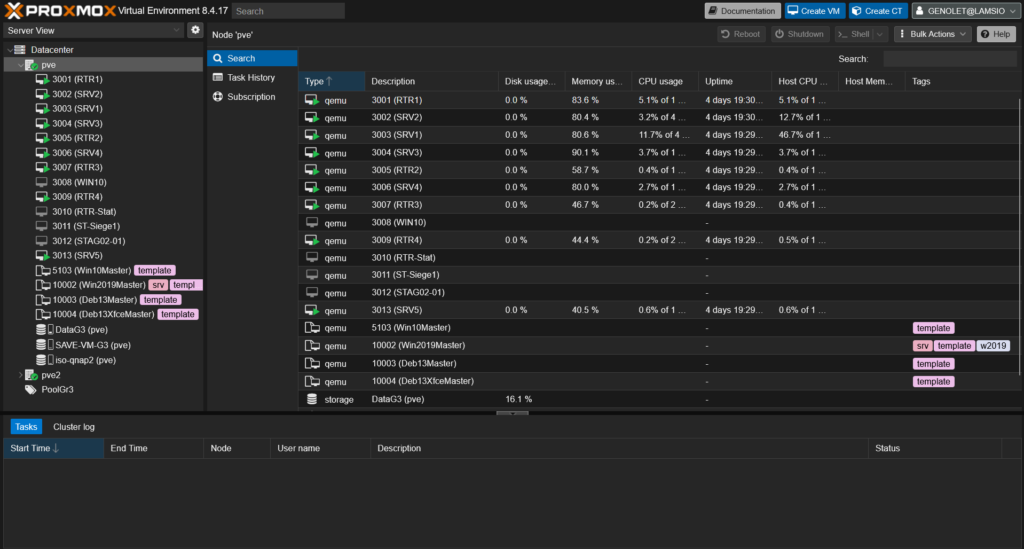

Pour cela, plusieurs machines virtuelles ont été déployées sur un hyperviseur afin de simuler une architecture réseau d’entreprise complète.

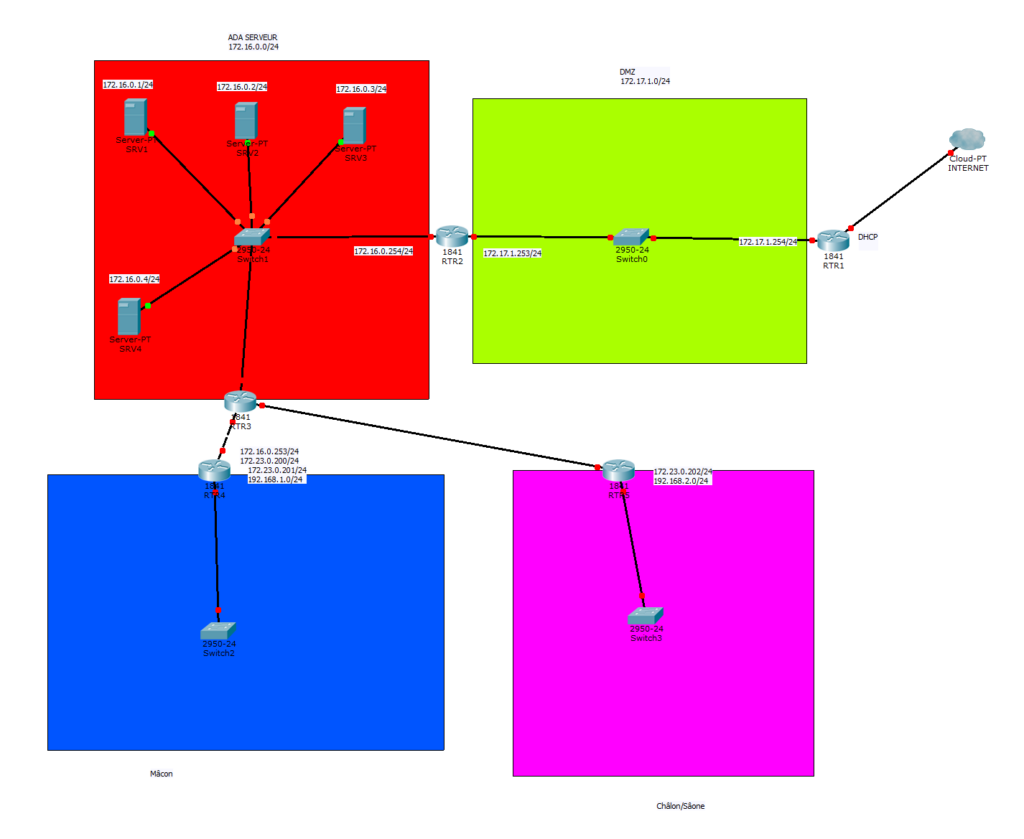

Architecture de l’infrastructure

L’architecture du projet est composée de plusieurs réseaux :

Internet / réseau externe

DMZ (zone démilitarisée)

Réseau interne des serveurs

Réseau VPN pour les agences

Réseau d’administration

Cette organisation permet de séparer les services et d’améliorer la sécurité de l’infrastructure.

Machines virtuelles déployées

Routeur d’accès Internet – RTR1

Ce routeur sert de passerelle entre l’infrastructure ADA et Internet.

Fonctions principales :

accès Internet

routage entre Internet et la DMZ

supervision réseau

analyse du trafic réseau

Services installés :

SSH

tcpdump

Wireshark

agents de supervision NRPE

Routeur interne – RTR2

Ce routeur permet la communication entre la DMZ et le réseau interne des serveurs.

Fonctions :

routage interne

segmentation réseau

sécurisation des communications

Serveur principal – SRV1

Ce serveur est le contrôleur de domaine principal de l’infrastructure.

Services installés :

Active Directory

DNS interne

DHCP

administration distante (RDP)

Fonctions :

authentification des utilisateurs

gestion du domaine ada.loc

gestion centralisée des ressources

Serveur secondaire – SRV2

Ce serveur assure la redondance du contrôleur de domaine.

Services installés :

réplication Active Directory

DNS secondaire

serveur de base de données

Cela permet d’assurer la haute disponibilité des services critiques.

Serveur applicatif Linux – SRV3

Ce serveur héberge plusieurs services applicatifs utilisés dans l’infrastructure.

Services installés :

serveur web HTTP/HTTPS

serveur FTP

serveur DHCP (optionnel)

serveur de messagerie

Ce serveur permet d’héberger les applications utilisées par l’entreprise.

Serveur de supervision – SRV4

Ce serveur permet de superviser l’infrastructure et de gérer le parc informatique.

Services installés :

Nagios pour la supervision réseau

GLPI pour la gestion de parc

FOG pour le déploiement d’images système

Routeur VPN – RTR3

Ce routeur permet l’accès au réseau interne via un VPN reliant les différentes agences.

Fonctions :

connexion sécurisée des agences

accès aux services du siège

routage vers le réseau interne

Routeur d’administration – RTR4

Ce routeur est utilisé pour administrer l’infrastructure à distance.

Il permet :

l’accès SSH aux serveurs Linux

l’accès RDP aux serveurs Windows

l’administration centralisée des machines

Services réseau mis en place

Active Directory

Le domaine ada.loc permet de centraliser l’authentification des utilisateurs et la gestion des ressources.

Organisation :

une unité d’organisation par agence

une unité d’organisation pour le service informatique

gestion des utilisateurs et des droits d’accès

DNS interne

Le service DNS permet la résolution des noms dans le domaine ada.loc.

Fonctions :

gestion des enregistrements des serveurs

résolution des noms internes

gestion des zones inverses

DHCP

Le service DHCP permet l’attribution automatique des adresses IP aux stations du réseau.

Caractéristiques :

durée de bail de 7 jours

gestion des plages d’adresses pour le siège et les agences

configuration automatique des DNS et passerelles

DNS externe

Un serveur DNS externe est déployé dans la DMZ pour gérer le domaine public :

ada.com

Il permet de résoudre les services accessibles depuis Internet.

Supervision

Le système de supervision permet de surveiller les serveurs et les équipements réseau grâce à Nagios.

Cela permet de détecter les pannes et d’assurer la disponibilité des services.

Bilan du projet

Ce projet m’a permis de comprendre le fonctionnement d’une infrastructure informatique complète et les différents services nécessaires au fonctionnement d’un système d’information d’entreprise.

Il m’a également permis d’approfondir mes compétences en administration système, virtualisation et réseaux, qui sont essentielles dans la spécialité SISR.

Bilan des compétences E5 mobilisées

Gérer le patrimoine informatique

Concevoir une architecture réseau sécurisée (segmentation en DMZ, réseau interne, VPN, administration)

Déployer un environnement virtualisé (création et gestion de machines virtuelles)

Installer et configurer des systèmes Windows Server et Linux

Administrer des serveurs (gestion des rôles, services et ressources)

Gérer les accès et les utilisateurs sur différents systèmes

Gérer les droits utilisateurs et les stratégies d’accès

Sécuriser les communications inter-sites

Gérer un parc informatique (GLPI)

Déployer des systèmes à distance (FOG)

Centraliser l’administration des équipements

Administrer des systèmes à distance (SSH, RDP)

Gérer les accès d’administration sécurisés

Sécuriser une infrastructure (segmentation, contrôle des accès, isolation des services)

Mettre en œuvre des bonnes pratiques de sécurité réseau

Mettre à disposition des utilisateurs un service informatique

Mettre en place une infrastructure multi-réseaux (interconnexion, routage, cloisonnement)

Installer et configurer des équipements réseau (routeurs)

Mettre en place le routage entre plusieurs réseaux

Segmenter un réseau pour améliorer la sécurité (DMZ, réseau interne, VPN)

Déployer et administrer un annuaire Active Directory

Gérer un domaine (ada.loc)

Créer et organiser des unités d’organisation (OU)

Installer et configurer un service DNS interne et externe

Gérer la résolution de noms (zones directes et inverses)

Assurer la correspondance entre noms de domaine et adresses IP

Installer et configurer un service DHCP

Définir des plages d’adresses IP dynamiques

Automatiser la configuration réseau des postes clients

Déployer des services applicatifs (web HTTP/HTTPS, FTP, messagerie)

Héberger des applications sur un serveur Linux

Assurer la disponibilité des services réseau

Mettre en place un accès sécurisé via VPN

Permettre la connexion distante des agences au réseau interne

Répondre aux incidents et aux demandes d’assistance et d’évolution

Mettre en place une solution de supervision (Nagios)

Surveiller l’état des équipements et services réseau

Détecter les pannes et assurer la continuité de service

Analyser le trafic réseau (Wireshark, tcpdump)

Superviser et diagnostiquer les flux réseau

Tester et valider une infrastructure (connectivité, services)

Vérifier le bon fonctionnement global du système d’information

Travailler en mode projet

Rédiger une documentation technique complète

Décrire une architecture réseau complexe

Formaliser les procédures d’installation et d’administration